Онлайн-Подготовка к тестам при устройстве на госслужбу 💪

Full (Все тесты сайта)

207 тестов 3030 вопросов + 7 кейсов и 2 пособия

1 месяц доступа

Учебные психологические тесты

Обучение решению любых тестов личности

5 тестов, 5 базовых качеств

Оценочный тест Big5

1 месяцев доступа

Получите доступ к тестам всего за 3 минуты

Выберите пакет тестов, оплатите удобным для Вас способом. Укажите свою электронную почту.

В 1 клик переходите в личный кабинет с тестами и инструментами. Наслаждайтесь подготовкой.

Приобретая тесты у нас Вы получаете

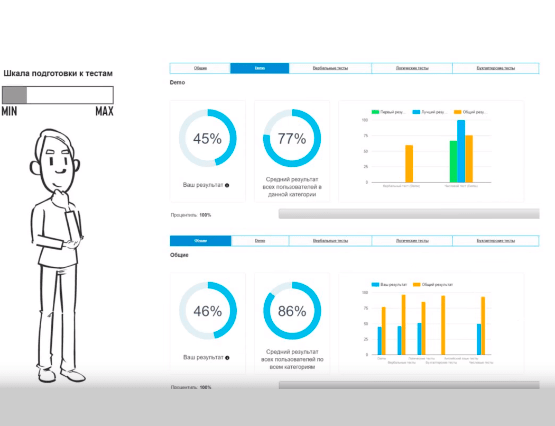

Удобный личный кабинет

Подробные решения всех тестов

Моментальный доступ к тестам

Работа на любом устройстве

История пройденных тестов

Режим практики (без таймера)

Имитация реального теста

Видеопрезентация нашего сервиса

Отзывы о нашем сервисе

Дмитрий, 32 года,Прекрасная Онлайн подготовка! Очень удобный интерфейс для подготовки к тестам, а самое главное тесты дают полное представление о реальном тестировании, что очень порадовало. Спасибо вам ребята за удобный и качественный ресурс!

Анна, 24 годаПриобретала числовые тесты. Тесты сами по себе похожи на те, что мне прислал работодатель. Хорошо что можно готовиться Онлайн и с телефона, очень удобно и видно свои успехи в сравнении с другими. Решения все есть.

Онлайн кабинет понравился, тесты очень и могут серьезно помочь в подготовке к собеседованиям и тестированию разной сложности и разной направленности. Разъяснения после прохождения тестов очень помогают вовремя понять свои ошибки, детально их разобрать и поработать над ними.

Порядок поступления на государственную гражданскую службу

Порядок поступления на госслужбу состоит из двух этапов: подготовительного и конкурса. Подготовительный этап подразумевает размещение объявления о предстоящем конкурсе на официальном сайте ведомства-нанимателя. В информационном сообщении должно быть указано, что открыт прием документов на вакантную должность, а также следующая информация:

- наименование вакансии;

- требования к кандидату;

- условия прохождения службы;

- список документов, а также место и время их приема;

- дата, место и порядок проведения конкурса.

В объявлении может присутствовать и другая полезная информация.

Кандидаты, изъявившие желание участвовать в испытаниях, должны подать необходимые бумаги в течение 21 дня с момента размещения объявления. Такие сроки устанавливает пункт 8. 1 Указа. Достоверность предоставленных документов проверяется нанимателем. Отдельно подчеркнем, что при наборе на некоторые должности конкурс не проводится. Например, это касается службы, связанной с доступом к секретным данным.

Токен обновления

Refresh Token — токен, по которому STS вернет новый Access Token. В зависимости от режима работы, Refresh Token может быть многоразовым и одноразовым. В случае с одноразовым токеном, при запросе нового Access Token будет также сформирован готовый Refresh Token, который следует использовать при повторном обновлении. Очевидно, что одноразовые токены более безопасны.

Более подробно о составе токенов в разделе «структура токена».

Как проходит собеседование

Оно представляет собой процесс взаимодействия двух сторон. Работодатель имеет возможность отобрать требуемого кандидата, а соискатель — провести для себя оценку компании в общем.

Чтобы оценить уровень навыков претендента, его соответствие установленным к должности требованиям, в процессе реализации конкурсной процедуры используют различные способы оценки кандидатов, не противоречащие законодательству, и в том числе беседа индивидуального характера. Собеседование проводится в рамках разработанной правительством новой методики № 397 и позволяет более объективно реализовать конкурсные процедуры на замещение вакансий в органах власти и сформировать кадровый резерв. К примеру, вопросы на собеседовании при приеме на работу в прокуратуру направлены на проверку знаний российских законов.

ПАРОЛЬ ПОЛЬЗОВАТЕЛЯ ДОЛЖЕН

Содержать цифры и буквы, знаки препинания и быть сложным для угадывания

Содержать только цифры

Содержать только буквы

Иметь явную привязку к владельцу (его имя, дата рождения, номер телефона и т

Быть простым и легко запоминаться, например «123», «111», «qwerty» и т.

ДОСТУП К ИНФОРМАЦИИ – ЭТО

Обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию третьим лицам без согласия ее обладателя

Действия, направленные на получение информации неопределенным кругом лиц или передачу информации неопределенному кругу лиц

Действия, направленные на получение информации определенным кругом лиц или передачу информации определенному кругу лиц

Информация, переданная или полученная пользователем информационно-телекоммуникационной сети

Возможность получения информации и ее использования

Как проходит конкурс на государственную гражданскую службу

Сначала государственный орган принимает и рассматривает документы всех кандидатов, заинтересованных в поступлении на госслужбу. Если представленные данные достоверны, то соискателей приглашают на сам конкурс.

Его проводит для потенциальных государственных служащих специальная ведомственная конкурсная комиссия. Она же составляет вопросы на собеседовании при приеме на государственную гражданскую службу и анкетирование, организовывает тестирование или групповые дискуссии. Методикой, утв. Постановлением Правительства РФ № 397, допускается оценка квалификации соискателя путем подготовки проекта документа или реферата, решения практических задач по вопросам, связанным с исполнением трудовых функций. Все методы, которые разрешено использовать для определения личностных и профессиональных качеств, и детальное их описание представлены в указанном постановлении.

Если говорить конкретно про процедуру, как проходит собеседование на государственную гражданскую службу, то оно двух видов:

- предварительное с руководством нанимателя;

- обязательное с членами конкурсной комиссии.

Предварительную беседу проводят не всегда, а без общения с комиссией шансов пополнить ряды чиновников нет. С претендентом обсуждают выполненные задания, дополнительно задают вопросы для определения уровня квалификации. Весь разговор записывается на видео или аудиоаппаратуру либо ведется стенограмма беседы, чтобы при необходимости удалось сравнить ответы разных кандидатов и выбрать более достойный.

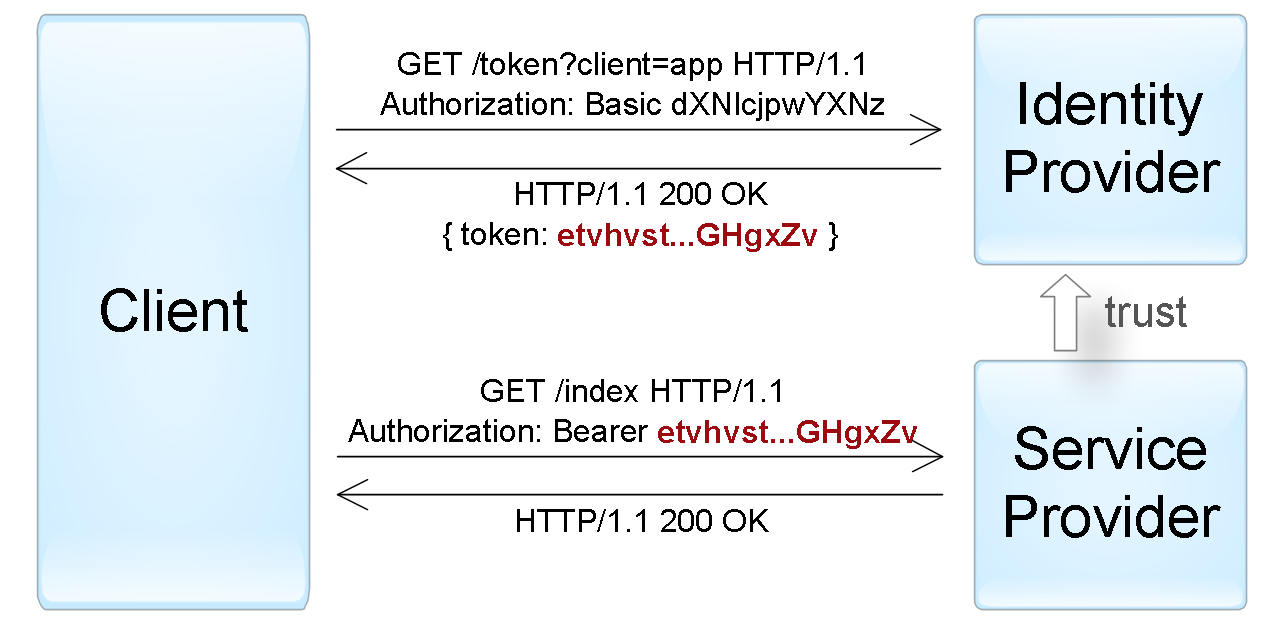

Token Authentication

Следующее поколение способов аутентификации представляет Token Based Authentication, который обычно применяется при построении систем Single sign-on (SSO). При его использовании запрашиваемый сервис делегирует функцию проверки достоверности сведений о пользователе другому сервису. провайдер услуг доверяет выдачу необходимых для доступа токенов собственно токен-провайдеру (Identity provider). Это то, что мы видим, например, входя в приложения через аккаунты в социальных сетях. Вне IT самой простой аналогией этого процесса можно назвать использование общегражданского паспорта. Официальный документ как раз является выданным вам токеном — все государственные службы по умолчанию доверяет отделу полиции, который его вручил, и считает паспорт достаточным для вашей аутентификации на протяжении всего срока действии при сохранении его целостности.

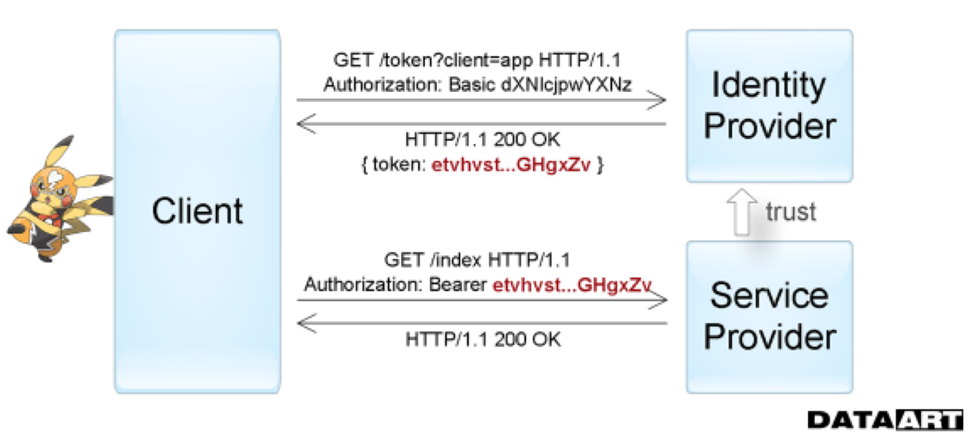

На схеме хорошо видно, как и в какой последовательности приложения обмениваются информацией при использовании аутентификацией по токенам.

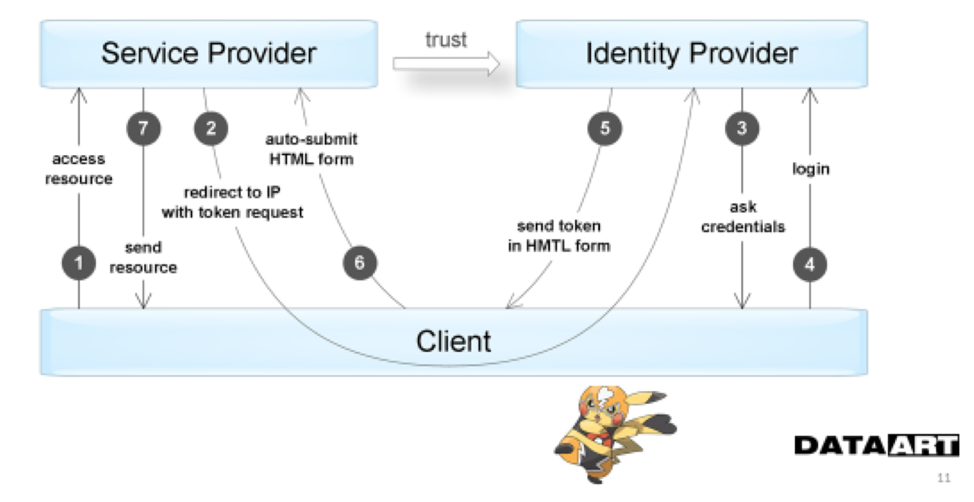

На следующей схеме дополнительно отражены те этапы взаимодействия, в которых пользователь принимает непосредственное участие. Этот момент и является недостатком подобной схемы — нам всегда нужен пользователь, чтобы получить доступ к ресурсу.

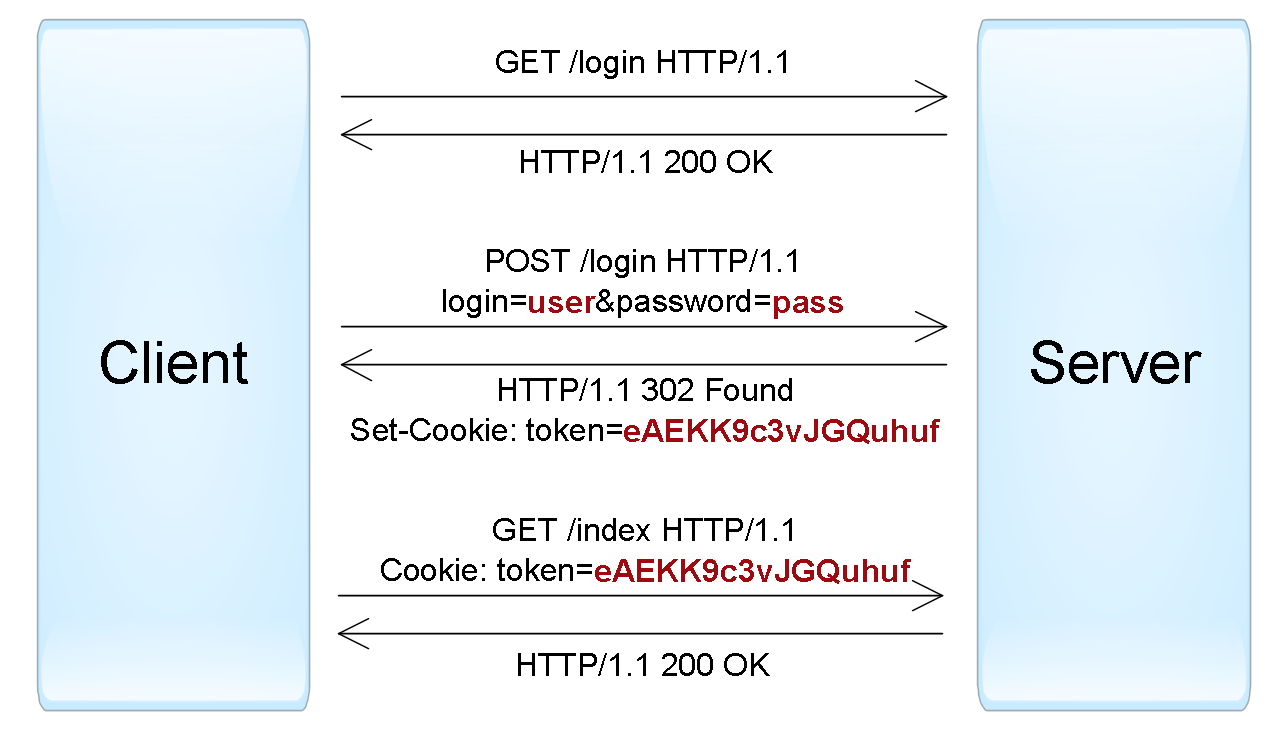

Forms Authentication

Как проводят собеседование при поступлении на госслужбу

В нормативах Минтруда и других ведомств разъясняется, как проходит подготовка граждан к госслужбе, — соискателям необходимо пройти не только собеседование, но и тематическое тестирование. Минтруд выпустил специальную методичку, которая поможет подготовиться к трудоустройству в госорганы.

Для будущих госслужащих проводят собеседование двух видов:

- Предварительное с потенциальным руководителем.

- Обязательное в процессе заседания конкурсной комиссии.

Руководитель подразделения вправе провести интервью с кандидатом в предварительном режиме и задать первоначальные вопросы на собеседовании.

Если предварительная беседа имела место, проводивший ее руководитель устно докладывает о результатах в процессе заседания конкурсной комиссии.

Очная встреча идет в процессе заседания специально созданной комиссии, которая обсуждает с претендентом итоги выполненных им иных заданий, предусмотренных конкурсом, задает вопросы, помогающие установить имеющиеся навыки и знания. Это необходимо, чтобы определить уровень профессионализма.

Проведение очной беседы является обязательным. Без проведения очного собеседования на госслужбу в процессе заседания комиссия не уполномочена принимать решение о выборе победившего претендента.

После беседы все члены комиссии вносят в бюллетень установленной формы (прилагается) результаты оценки, включающие баллы по итогам разговора. Эти баллы рассчитываются в виде суммы среднего арифметического по результатам индивидуальной беседы, баллов по итогам тестов и иных заданий по конкурсу. В п. 32 ПП РФ № 397 указано, сколько баллов необходимо для прохождения тестирования на госслужбу, — не меньше 50% от максимального балла. За каждый правильный ответ присваивают 1 балл, всего задают не меньше 40 вопросов. Тот, кто набрал меньше 20 баллов, признается не сдавшим тестирование.

Проводя индивидуальную беседу, комиссия, в соответствии с решением нанимателя, вправе использовать аудио- и видеозаписывающие средства. При необходимости ведется стенограмма реализации определенных процедур. Это позволит в дальнейшем сравнить полученные ответы в целях максимальной объективности их оценки.

КОМПЛЕКС ТЕСТОВЫХ ВОПРОСОВ ДЛЯ ОПРЕДЕЛЕНИЯ УРОВНЯ ЗНАНИЙ ПРИ ПОСТУПЛЕНИИ НА ГОСУДАРСТВЕННУЮ ГРАЖДАНСКУЮ СЛУЖБУ. 2018 (Версия № 3)

- Тестовые вопросы на знание государственного языка Российской Федерации – русского языка

- Тестовые вопросы на знание Конституции Российской Федерации и основ конституционного устройства Российской Федерации

- Тестовые задания на знание основ законодательства о государственной и государственной гражданской службе Российской Федерации

- Тестовые вопросы на знание основ законодательства Российской Федерации о противодействии коррупции

- Тестовые вопросы на знания и навыки в области информационно-коммуникационных технологий

Тесты на госслужбу РК (Республики Казахстан)

Тест для госслужащих разработан министерством труда и социальной защиты, который предназначен как для действующих сотрудников государственных структур, так и для вновь поступающих на госслужбу.

Тест для госслужащих предназначен для устанвления соответсвия кандидатов на должности в государственных органах – госслужбы, базовым квалификационным требованиям. Данный тест позволяют установить уровень знаний претендентов, которые желают поступить на государственную гражданскую службу Российской Федерации и замещения всех должностей гражданской службы.

Тест для госслужащих расположенный на данной странице включает в себя вопросы из тестов разработанных министерством труда версия 4 по следующим темам:

- -Государственный язык Российской Федерации;

- -Конституция Российской Федерации и основы конституционного строя РФ;

- -Законодательств о гражданской службе;

- -Законодательство Российской Федерации о противодействии коррупции;

- -Информационно-коммуникационные технологии.

Тест формируется выборкой вопросов случайным образом, по 10 вопросов из каждой темы. Тест для госслужаших онлайн с ответами

-08. 2021 18:13

Извиняюсь ) всё правильно )

Test Tester28. 2020 13:37

Вопрос: Гражданский служащий подает в установленном порядке сведения о доходах, имуществе и обязательствах имущественного характера относительно себя и своей семьи. Сведения о ком он обязан подать?

Правильный ответ:

сын, 5 лет

Вы уверены ? Я не согласен!

Test Tester28. 2020 13:36

В тесте для поступления на госслужбу содержится следующий вопрос: “Передача полномочий федеральных органов исполнительной власти органам исполнительной власти субъектов Российской Федерации:”. Правильным ответом, согласно системе, является: “Допускается по договорам между Председателем Правительством Российской Федерации и главами субъектов Российской Федерации, если это не противоречит Конституции Российской Федерации и федеральным законам”. Вместе с тем, согласно пункту 2 статьи 78 Конституции РФ: “Федеральные органы исполнительной власти по соглашению с органами исполнительной власти субъектов Российской Федерации могут передавать им осуществление части своих полномочий, если это не противоречит Конституции Российской Федерации и федеральным законам”.

Евгений05. 2019 16:41

Если вам нужна помощь в написании работы, то рекомендуем обратиться к профессионалам. Более 70 000 авторов готовы помочь вам прямо сейчас. Бесплатные корректировки и доработки. Узнайте стоимость своей работы

18 в 08:48

Понравилось? Нажмите на кнопочку ниже. Вам не сложно, а нам приятно).

Важно! Все представленные Тесты для бесплатного скачивания предназначены для составления плана или основы собственных научных трудов.

Друзья! У вас есть уникальная возможность помочь таким же студентам как и вы! Если наш сайт помог вам найти нужную работу, то вы, безусловно, понимаете как добавленная вами работа может облегчить труд другим.

Если Тест, по Вашему мнению, плохого качества, или эту работу Вы уже встречали, сообщите об этом нам.

Процесс аутентификации

ВЫБЕРИТЕ, МОЖНО ЛИ В СЛУЖЕБНЫХ ЦЕЛЯХ ИСПОЛЬЗОВАТЬ ЭЛЕКТРОННЫЙ АДРЕС (ПОЧТОВЫЙ ЯЩИК), ЗАРЕГИСТРИРОВАННЫЙ НА ОБЩЕДОСТУПНОМ ПОЧТОВОМ СЕРВЕРЕ, НАПРИМЕР НА MAIL

Нет, не при каких обстоятельствах

Нет, но для отправки срочных и особо важных писем можно

Можно, если по нему пользователь будет пересылать информацию, не содержащую сведений конфиденциального характера

Можно, если информацию предварительно заархивировать с помощью программы winrar с паролем

Можно, если других способов электронной передачи данных на предприятии или у пользователя в настоящий момент нет, а информацию нужно переслать срочно

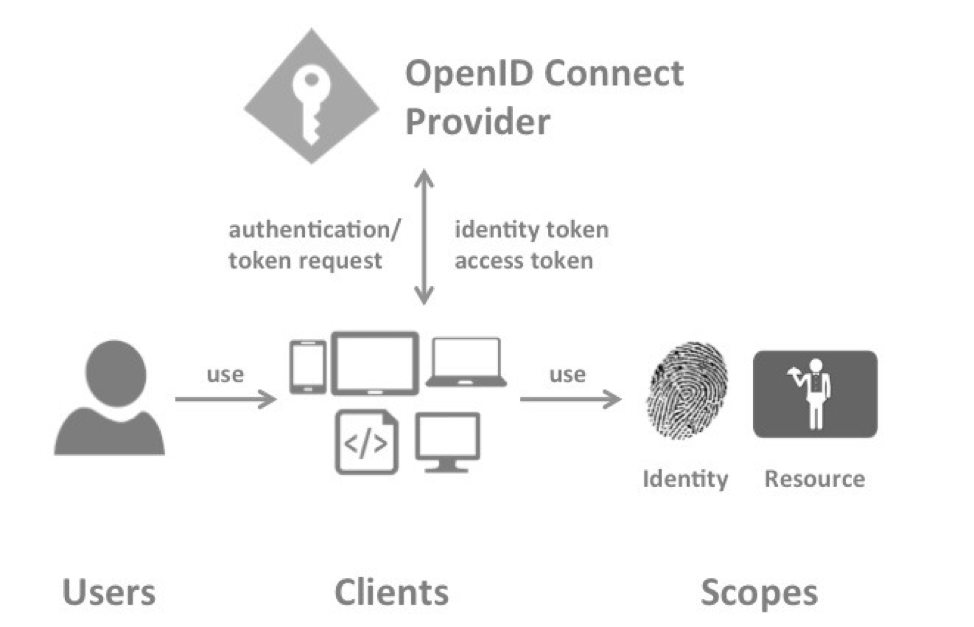

Запрос на аутентификацию

Authentication/Token Request — процесс запроса аутентификации.

В зависимости от того какие области (scopes) запрошены, сервис выдачи токенов вернет:

- Только Identity Token, если запрошены только Identity scopes.

- Identity Token и Access Token, если запрошены также и Resources scopes.

- Access Token и Refresh Token, если запрошeн Offline Access.

Более подробно про процесс аутентификации можно прочесть в разделе «процесс aутентификации».

НЕСАНКЦИОНИРОВАННЫЙ ДОСТУП К ИНФОРМАЦИИ ЭТО

Доступ к информации, не связанный с выполнением функциональных обязанностей и не оформленный документально

Работа на чужом компьютере без разрешения его владельца

Вход на компьютер с использованием данных другого пользователя

Доступ к локально-информационной сети, связанный с выполнением функциональных обязанностей

Доступ к СУБД под запрещенным именем пользователя

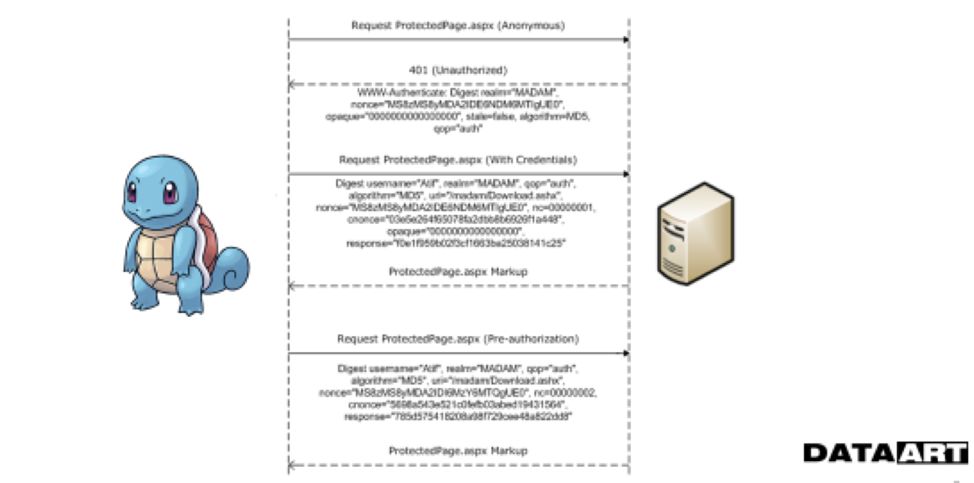

HTTP Digest Authentication

Правила поступления на госслужбу упростили в Казахстане

18:55 15. 2020 (обновлено: 14:05 01. 2022)

Для прохождения собеседования на госслужбу теперь не требуется личная явка кандидата. Кроме того, потенциальным наблюдателем может стать любой желающий совершеннолетний казахстанец

“Изменения в значительной мере как облегчают процедуру поступления на государственную службу для наших граждан, так и повышают транспарентность механизмов отбора”, – написала она.

Министры не должны работать дистанционно – агентство

Список документов на подачу сократился до двух

Председатель Агентства по делам госслужбы пишет, что теперь на собеседование не обязательно приходить лично. Оно может быть проведено по видеосвязи.

“Кандидаты могут при необходимости участвовать в конкурсах не выходя из дома. Для этого предоставлена возможность подать документы по электронной почте, то есть отпала необходимость приносить бумажные версии документов в госорган, как это требовалось ранее”, – проинформировала Жаилганова.

Кроме того, для участия в конкурсе нужно предоставить всего два документа: копию диплома и копию послужного списка. Ранее кандидату необходимо было подготовить перечень документов вне зависимости от того, станет ли он победителем или нет.

“Остальные требуемые документы сдает только тот кандидат, который получил положительное решение конкурсной комиссии”, – добавила глава ведомства.

Госслужащие должны получать в 3-5 раз больше, но есть условие – Худайбергенов

Конкурс на госслужбу станет более открытым

В новых правилах значительно расширен круг потенциальных наблюдателей, которые могут принять участие в конкурсе. Ранее туда входили депутаты, представители СМИ, общественных объединений, политических партий, служащие агентства и иных госорганов.

“Теперь же наблюдателем может выступить каждый совершеннолетний дееспособный гражданин. Это дает кандидатам возможность пригласить на собеседование своего наблюдателя, предварительно уведомив об этом секретаря конкурсной комиссии”, – отметила Анар Жаилганова.

Будет отменено голосование комиссии

Представители конкурсной комиссии больше не голосуют за кандидатов на должность. Вакантную должность может занять кандидат, набравший наибольшую сумму баллов.

При этом баллы выставляются с учетом правильности и полноты ответов кандидата, оценки за его эссе, его опыта, образования и коммуникативных навыков, критериев, предъявляемых в зависимости от специфики должности.

У кандидатов будут оценивать личные качества

Анар Жаилганова подчеркнула, что теперь собеседование не является единственным замером при выборе победителя конкурса. Предварительно кандидаты сдают тестирование на знание госязыка и законодательства, также оценивают их личные качества. Кандидаты на руководящие должности корпуса “Б” (от должности руководителя управления и выше) помимо этого сдают эссе.

Казахстанским госслужащим запретят принимать любые подарки

Помимо этого, комиссия в зависимости от специфики должности может объявить дополнительные инструменты отбора для выбора наилучшего кандидата с соответствующими навыками работы и компетенциями. Например, кандидатов могут попросить сделать презентацию по видению проблем в соответствующей сфере и возможностей их решения, решить кейсовые или практические задачи и другое.

Все конкурсы на занятие вакантных административных государственных должностей корпуса “Б” должны проходить строго в соответствии с указанными требованиями, резюмировала Жаилганова.

ФЕДЕРАЛЬНЫЙ ЗАКОН «ОБ ИНФОРМАЦИИ, ИНФОРМАТИЗАЦИИ И ЗАЩИТЕ ИНФОРМАЦИИ» НАПРАВЛЕН НА

Регулирование взаимоотношений в информационной сфере совместно с гражданским кодексом РФ

Регулирование взаимоотношений в гражданском обществе РФ

Регулирование требований к работникам служб, работающих с информаций

Формирование необходимых норм и правил работы с информацией

Формирование необходимых норм и правил, связанных с защитой детей от информации

Клиент

Client — устройство или программа (браузер, приложение), которым требуется либо токен для аутентификации пользователя, либо токен для доступа к какому-то ресурсу (подразумевается, что данный ресурс «знаком» с тем конкретным «Security Token Service» у которого клиент запрашивает токен для доступа).

В ДАННОМ СЛУЧАЕ СОТРУДНИК УЧРЕЖДЕНИЯ МОЖЕТ БЫТЬ ПРИВЛЕЧЕН К ОТВЕТСТВЕННОСТИ ЗА НАРУШЕНИЯ ПРАВИЛ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Выход в Интернет без разрешения администратора

При установке компьютерных игр

В случаях установки нелицензионного ПО

В случае не выхода из информационной системы

В любом случае неправомочного использования конфиденциальной информации при условии письменного предупреждения сотрудника об ответственности

Токен доступа

Access Token — информация, что конкретному пользователю разрешается делать. Клиент запрашивает Access Token и затем использует его для доступа к ресурсам (Web APIs). Access Token содержит информацию о клиенте и пользователе, если она присутствует. Важно понимать, что есть такие типы авторизации, при которых пользователь в процессе непосредственно не участвует (подробнее об этом в следующей части)

Обзор способов и протоколов аутентификации в веб-приложениях

Я расскажу о применении различных способов аутентификации для веб-приложений, включая аутентификацию по паролю, по сертификатам, по одноразовым паролям, по ключам доступа и по токенам. Коснусь технологии единого входа (Single Sign-On), рассмотрю различные стандарты и протоколы аутентификации.

- Идентификация — это заявление о том, кем вы являетесь. В зависимости от ситуации, это может быть имя, адрес электронной почты, номер учетной записи, итд.

- Аутентификация — предоставление доказательств, что вы на самом деле есть тот, кем идентифицировались (от слова “authentic” — истинный, подлинный).

- Авторизация — проверка, что вам разрешен доступ к запрашиваемому ресурсу.

Например, при попытке попасть в закрытый клуб вас идентифицируют (спросят ваше имя и фамилию), аутентифицируют (попросят показать паспорт и сверят фотографию) и авторизуют (проверят, что фамилия находится в списке гостей), прежде чем пустят внутрь.

Однако в современных системах существуют и более сложные схемы аутентификации и авторизации, о которых я расскажу далее. Но начнем с простого и понятного.

Аутентификация по паролю

Применительно к веб-приложениям, существует несколько стандартных протоколов для аутентификации по паролю, которые мы рассмотрим ниже.

HTTP authentication

Весь процесс стандартизирован и хорошо поддерживается всеми браузерами и веб-серверами. Существует несколько схем аутентификации, отличающихся по уровню безопасности:

- Digest — challenge-response-схема, при которой сервер посылает уникальное значение nonce, а браузер передает MD5 хэш пароля пользователя, вычисленный с использованием указанного nonce. Более безопасная альтернативв Basic схемы при незащищенных соединениях, но подвержена man-in-the-middle attacks (с заменой схемы на basic). Кроме того, использование этой схемы не позволяет применить современные хэш-функции для хранения паролей пользователей на сервере.

- Negotiate — еще одна схема из семейства Windows authentication, которая позволяет клиенту выбрать между NTLM и Kerberos аутентификацией. Kerberos — более безопасный протокол, основанный на принципе Single Sign-On. Однако он может функционировать, только если и клиент, и сервер находятся в зоне intranet и являются частью домена Windows.

Для этого протокола нет определенного стандарта, поэтому все его реализации специфичны для конкретных систем, а точнее, для модулей аутентификации фреймворков разработки.

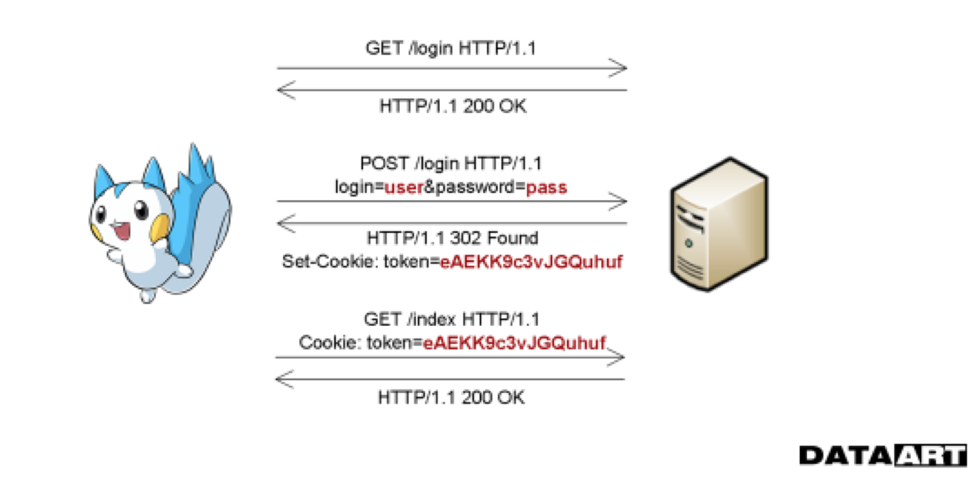

Пример forms authentication.

Приложение может создать session token двумя способами:

- Как идентификатор аутентифицированной сессии пользователя, которая хранится в памяти сервера или в базе данных. Сессия должна содержать всю необходимую информацию о пользователе для возможности авторизации его запросов.

- Как зашифрованный и/или подписанный объект, содержащий данные о пользователе, а также период действия. Этот подход позволяет реализовать stateless-архитектуру сервера, однако требует механизма обновления сессионного токена по истечении срока действия. Несколько стандартных форматов таких токенов рассматриваются в секции «Аутентификация по токенам».

Другие протоколы аутентификации по паролю

- URL query — считается небезопасным вариантом, т. к. строки URL могут запоминаться браузерами, прокси и веб-серверами.

- Request body — безопасный вариант, но он применим только для запросов, содержащих тело сообщения (такие как POST, PUT, PATCH).

Распространенные уязвимости и ошибки реализации

Аутентификации по паролю считается не очень надежным способом, так как пароль часто можно подобрать, а пользователи склонны использовать простые и одинаковые пароли в разных системах, либо записывать их на клочках бумаги. Если злоумышленник смог выяснить пароль, то пользователь зачастую об этом не узнает. Кроме того, разработчики приложений могут допустить ряд концептуальных ошибок, упрощающих взлом учетных записей. Ниже представлен список наиболее часто встречающихся уязвимостей в случае использования аутентификации по паролю:

- Веб-приложение позволяет пользователям создавать простые пароли.

- Веб-приложение не защищено от возможности перебора паролей (brute-force attacks).

- Веб-приложение само генерирует и распространяет пароли пользователям, однако не требует смены пароля после первого входа (т.е. текущий пароль где-то записан).

- Веб-приложение не использует безопасные хэш-функции для хранения паролей пользователей.

- Веб-приложение не предоставляет пользователям возможность изменения пароля либо не нотифицирует пользователей об изменении их паролей.

- Веб-приложение использует уязвимую функцию восстановления пароля, которую можно использовать для получения несанкционированного доступа к другим учетным записям.

- Веб-приложение не требует повторной аутентификации пользователя для важных действий: смена пароля, изменения адреса доставки товаров и т. п.

- Веб-приложение создает session tokens таким образом, что они могут быть подобраны или предсказаны для других пользователей.

- Веб-приложение уязвимо для session fixation-атак (т. е. не заменяет session token при переходе анонимной сессии пользователя в аутентифицированную).

- Веб-приложение не уничтожает сессии пользователя после короткого периода неактивности либо не предоставляет функцию выхода из аутентифицированной сессии.

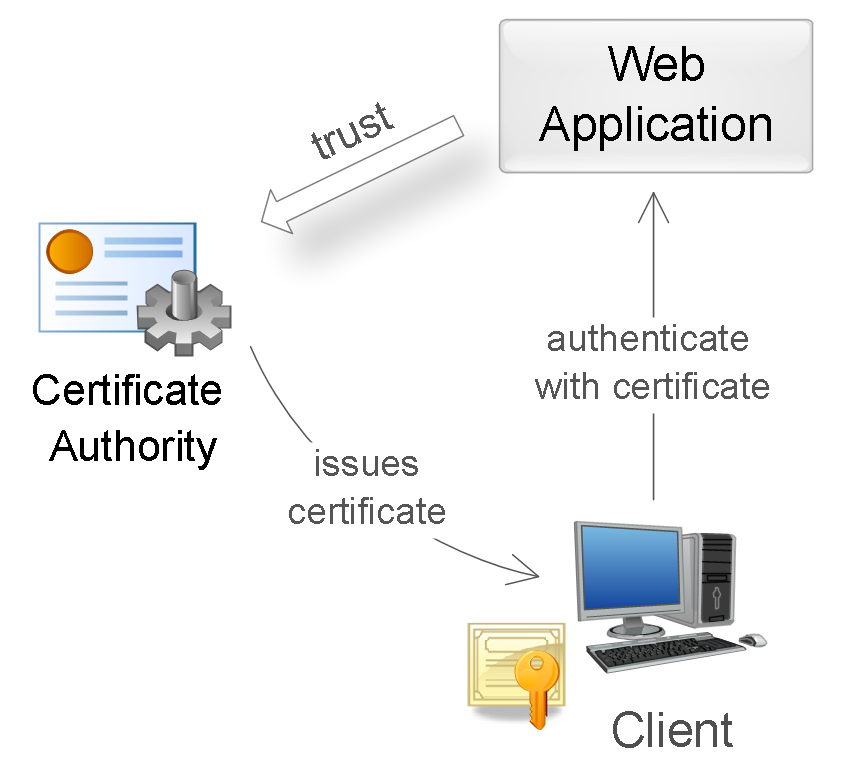

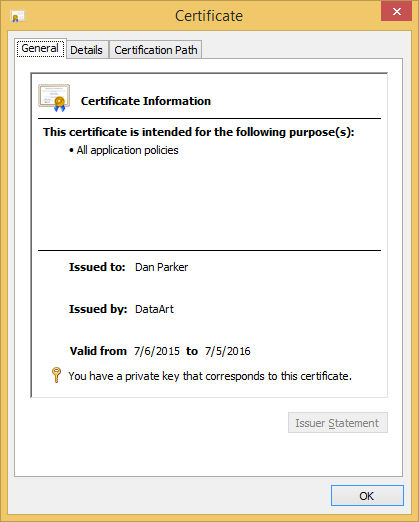

Аутентификация по сертификатам

Сертификат представляет собой набор атрибутов, идентифицирующих владельца, подписанный certificate authority (CA). CA выступает в роли посредника, который гарантирует подлинность сертификатов (по аналогии с ФМС, выпускающей паспорта). Также сертификат криптографически связан с закрытым ключом, который хранится у владельца сертификата и позволяет однозначно подтвердить факт владения сертификатом.

На стороне клиента сертификат вместе с закрытым ключом могут храниться в операционной системе, в браузере, в файле, на отдельном физическом устройстве (smart card, USB token). Обычно закрытый ключ дополнительно защищен паролем или PIN-кодом.

В веб-приложениях традиционно используют сертификаты стандарта X. 509. Аутентификация с помощью X. 509-сертификата происходит в момент соединения с сервером и является частью протокола SSL/TLS. Этот механизм также хорошо поддерживается браузерами, которые позволяют пользователю выбрать и применить сертификат, если веб-сайт допускает такой способ аутентификации.

Использование сертификата для аутентификации.

Во время аутентификации сервер выполняет проверку сертификата на основании следующих правил:

- Сертификат должен быть подписан доверенным certification authority (проверка цепочки сертификатов).

- Сертификат должен быть действительным на текущую дату (проверка срока действия).

- Сертификат не должен быть отозван соответствующим CA (проверка списков исключения).

Пример X. 509 сертификата.

После успешной аутентификации веб-приложение может выполнить авторизацию запроса на основании таких данных сертификата, как subject (имя владельца), issuer (эмитент), serial number (серийный номер сертификата) или thumbprint (отпечаток открытого ключа сертификата).

Использование сертификатов для аутентификации — куда более надежный способ, чем аутентификация посредством паролей. Это достигается созданием в процессе аутентификации цифровой подписи, наличие которой доказывает факт применения закрытого ключа в конкретной ситуации (non-repudiation). Однако трудности с распространением и поддержкой сертификатов делает такой способ аутентификации малодоступным в широких кругах.

Аутентификация по одноразовым паролям

Аутентификация по одноразовым паролям обычно применяется дополнительно к аутентификации по паролям для реализации two-factor authentication (2FA). В этой концепции пользователю необходимо предоставить данные двух типов для входа в систему: что-то, что он знает (например, пароль), и что-то, чем он владеет (например, устройство для генерации одноразовых паролей). Наличие двух факторов позволяет в значительной степени увеличить уровень безопасности, что м. востребовано для определенных видов веб-приложений.

Другой популярный сценарий использования одноразовых паролей — дополнительная аутентификация пользователя во время выполнения важных действий: перевод денег, изменение настроек и т.

Существуют разные источники для создания одноразовых паролей. Наиболее популярные:

- Аппаратные или программные токены, которые могут генерировать одноразовые пароли на основании секретного ключа, введенного в них, и текущего времени. Секретные ключи пользователей, являющиеся фактором владения, также хранятся на сервере, что позволяет выполнить проверку введенных одноразовых паролей. Пример аппаратной реализаций токенов — RSA SecurID; программной — приложение Google Authenticator.

- Случайно генерируемые коды, передаваемые пользователю через SMS или другой канал связи. В этой ситуации фактор владения — телефон пользователя (точнее — SIM-карта, привязанная к определенному номеру).

- Распечатка или scratch card со списком заранее сформированных одноразовых паролей. Для каждого нового входа в систему требуется ввести новый одноразовый пароль с указанным номером.

Аппаратный токен RSA SecurID генерирует новый код каждые 30 секунд.

В веб-приложениях такой механизм аутентификации часто реализуется посредством расширения forms authentication: после первичной аутентификации по паролю, создается сессия пользователя, однако в контексте этой сессии пользователь не имеет доступа к приложению до тех пор, пока он не выполнит дополнительную аутентификацию по одноразовому паролю.

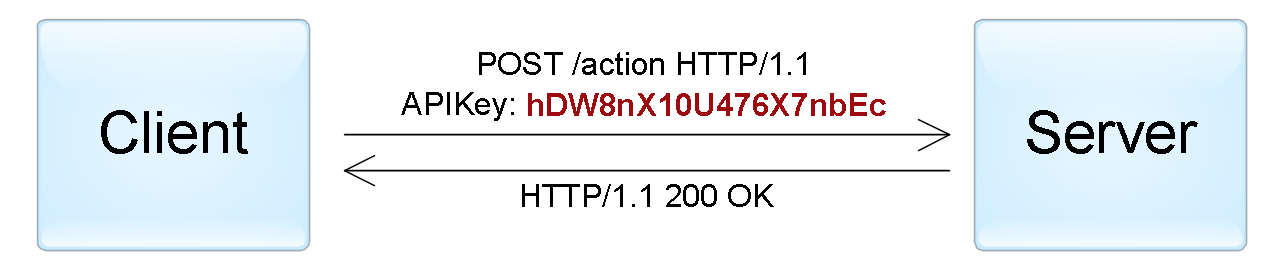

Аутентификация по ключам доступа

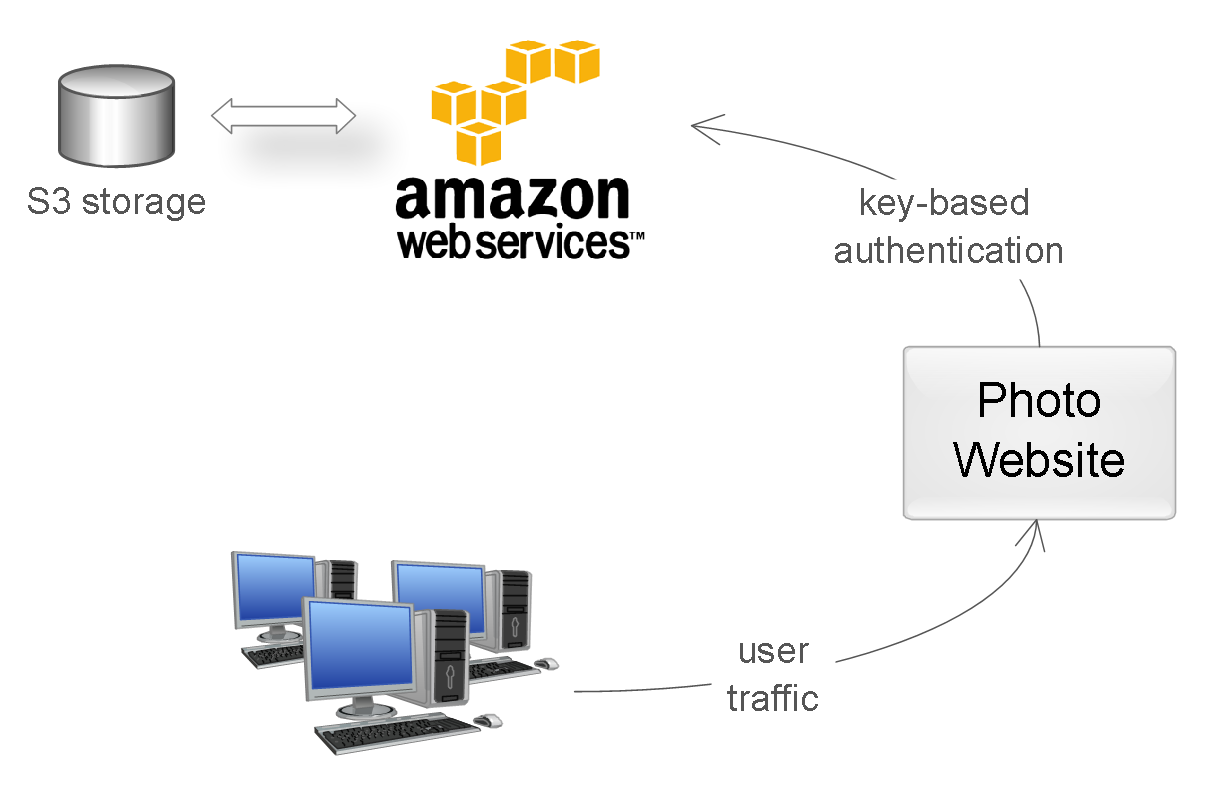

В большинстве случаев, сервер генерирует ключи доступа по запросу пользователей, которые далее сохраняют эти ключи в клиентских приложениях. При создании ключа также возможно ограничить срок действия и уровень доступа, который получит клиентское приложение при аутентификации с помощью этого ключа.

Хороший пример применения аутентификации по ключу — облако Amazon Web Services. Предположим, у пользователя есть веб-приложение, позволяющее загружать и просматривать фотографии, и он хочет использовать сервис Amazon S3 для хранения файлов. В таком случае, пользователь через консоль AWS может создать ключ, имеющий ограниченный доступ к облаку: только чтение/запись его файлов в Amazon S3. Этот ключ в результате можно применить для аутентификации веб-приложения в облаке AWS.

Пример применения аутентификации по ключу.

Использование ключей позволяет избежать передачи пароля пользователя сторонним приложениям (в примере выше пользователь сохранил в веб-приложении не свой пароль, а ключ доступа). Ключи обладают значительно большей энтропией по сравнению с паролями, поэтому их практически невозможно подобрать. Кроме того, если ключ был раскрыт, это не приводит к компрометации основной учетной записи пользователя — достаточно лишь аннулировать этот ключ и создать новый.

Кроме того, существуют более сложные схемы аутентификации по ключам для незащищенных соединений. В этом случае, ключ обычно состоит их двух частей: публичной и секретной. Публичная часть используется для идентификации клиента, а секретная часть позволяет сгенерировать подпись. Например, по аналогии с digest authentication схемой, сервер может послать клиенту уникальное значение nonce или timestamp, а клиент — возвратить хэш или HMAC этого значения, вычисленный с использованием секретной части ключа. Это позволяет избежать передачи всего ключа в оригинальном виде и защищает от replay attacks.

Аутентификация по токенам

Такой способ аутентификации чаще всего применяется при построении распределенных систем Single Sign-On (SSO), где одно приложение (service provider или relying party) делегирует функцию аутентификации пользователей другому приложению (identity provider или authentication service). Типичный пример этого способа — вход в приложение через учетную запись в социальных сетях. Здесь социальные сети являются сервисами аутентификации, а приложение

функцию аутентификации пользователей социальным сетям.

Реализация этого способа заключается в том, что identity provider (IP) предоставляет достоверные сведения о пользователе

в виде токена

, а service provider (SP) приложение использует этот токен для идентификации, аутентификации и авторизации пользователя. На общем уровне, весь процесс выглядит следующим образом:

- Клиент аутентифицируется в identity provider одним из способов, специфичным для него (пароль, ключ доступа, сертификат, Kerberos, итд.).

- Клиент просит identity provider предоставить ему токен для конкретного SP-приложения. Identity provider генерирует токен и отправляет его клиенту.

- Клиент аутентифицируется в SP-приложении при помощи этого токена.

Пример аутентификации «активного» клиента при помощи токена, переданного посредством Bearer схемы.

Процесс, описанный выше, отражает механизм аутентификации активного клиента, т. такого, который может выполнять запрограммированную последовательность действий (например, iOS/Android приложения). Браузер же — пассивный клиент в том смысле, что он только может отображать страницы, запрошенные пользователем. В этом случае аутентификация достигается посредством автоматического перенаправления браузера между веб-приложениями identity provider и service provider.

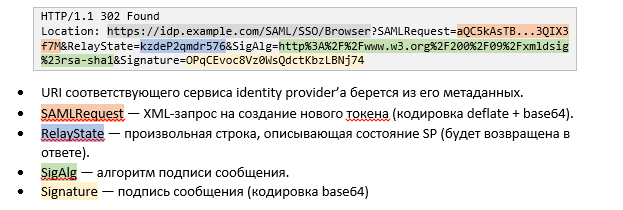

Пример аутентификации «пассивного» клиента посредством перенаправления запросов.

Существует несколько стандартов, в точности определяющих протокол взаимодействия между клиентами (активными и пассивными) и IP/SP-приложениями и формат поддерживаемых токенов. Среди наиболее популярных стандартов — OAuth, OpenID Connect, SAML, и WS-Federation. Некоторая информация об этих протоколах — ниже в статье.

Сам токен обычно представляет собой структуру данных, которая содержит информацию, кто сгенерировал токен, кто может быть получателем токена, срок действия, набор сведений о самом пользователе (claims). Кроме того, токен дополнительно подписывается для предотвращения несанкционированных изменений и гарантий подлинности.

При аутентификации с помощью токена SP-приложение должно выполнить следующие проверки:

- Токен был выдан доверенным identity provider приложением (проверка поля issuer).

- Токен предназначается текущему SP-приложению (проверка поля audience).

- Срок действия токена еще не истек (проверка поля expiration date).

- Токен подлинный и не был изменен (проверка подписи).

В случае успешной проверки SP-приложение выполняет авторизацию запроса на основании данных о пользователе, содержащихся в токене.

Форматы токенов

Существует несколько распространенных форматов токенов для веб-приложений:

Стандарт SAML

Стандарт Security Assertion Markup Language (SAML) описывает способы взаимодействия и протоколы между identity provider и service provider для обмена данными аутентификации и авторизации посредством токенов. Изначально версии 1. 0 и 1. 1 были выпущены в 2002 – 2003 гг. , в то время как версия 2. 0, значительно расширяющая стандарт и обратно несовместимая, опубликована в 2005 г.

Этот основополагающий стандарт — достаточно сложный и поддерживает много различных сценариев интеграции систем. Основные «строительные блоки» стандарта:

- Assertions — собственный формат SAML токенов в XML формате.

- Protocols — набор поддерживаемых сообщений между участниками, среди которых — запрос на создание нового токена, получение существующих токенов, выход из системы (logout), управление идентификаторами пользователей, и другие.

- Profiles — типичные сценарии использования стандарта, определяющие набор assertions, protocols и bindings необходимых для их реализации, что позволяет достичь лучшей совместимости. Web Browser SSO — один из примеров таких профилей.

Кроме того, стандарт определяет формат обмена метаинформацией между участниками, которая включает список поддерживаемых ролей, протоколов, атрибутов, ключи шифрования и т.

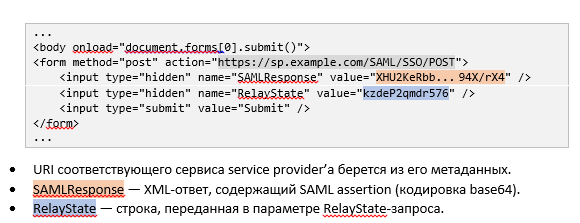

После того как браузер автоматически отправит эту форму на сайт service provider’а (шаг № 6), последний декодирует токен и аутентифицирует пользователя. По результатам успешной авторизации запроса пользователь получает доступ к запрошенному ресурсу (шаг № 7).

Стандарты WS-Trust и WS-Federation

WS-Trust и WS-Federation входят в группу стандартов WS-*, описывающих SOAP/XML-веб сервисы. Эти стандарты разрабатываются группой компаний, куда входят Microsoft, IBM, VeriSign и другие. Наряду с SAML, эти стандарты достаточно сложные, используются преимущественно в корпоративных сценариях.

Стандарт WS-Trust описывает интерфейс сервиса авторизации, именуемого Secure Token Service (STS). Этот сервис работает по протоколу SOAP и поддерживает создание, обновление и аннулирование токенов. При этом стандарт допускает использование токенов различного формата, однако на практике в основном используются SAML-токены.

Стандарт WS-Federation касается механизмов взаимодействия сервисов между компаниями, в частности, протоколов обмена токенов. При этом WS-Federation расширяет функции и интерфейс сервиса STS, описанного в стандарте WS-Trust. Среди прочего, стандарт WS-Federation определяет:

- Формат и способы обмена метаданными о сервисах.

- Функцию единого выхода из всех систем (single sign-out).

- Сервис атрибутов, предоставляющий дополнительную информацию о пользователе.

- Сервис псевдонимов, позволяющий создавать альтернативные имена пользователей.

- Поддержку пассивных клиентов (браузеров) посредством перенаправления.

Можно сказать, что WS-Federation позволяет решить те же задачи, что и SAML, однако их подходы и реализация в некоторой степени отличаются.

Стандарты OAuth и OpenID Connect

В отличие от SAML и WS-Federation, стандарт OAuth (Open Authorization) не описывает протокол аутентификации пользователя. Вместо этого он определяет механизм получения доступа одного приложения к другому от имени пользователя. Однако существуют схемы, позволяющие осуществить аутентификацию пользователя на базе этого стандарта (об этом — ниже).

Первая версия стандарта разрабатывалась в 2007 – 2010 гг. , а текущая версия 2. 0 опубликована в 2012 г. Версия 2. 0 значительно расширяет и в то же время упрощает стандарт, но обратно несовместима с версией 1. Сейчас OAuth 2. 0 очень популярен и используется повсеместно для предоставления делегированного доступа и третье-сторонней аутентификации пользователей.

Чтобы лучше понять сам стандарт, рассмотрим пример веб-приложения, которое помогает пользователям планировать путешествия. Как часть функциональности оно умеет анализировать почту пользователей на наличие писем с подтверждениями бронирований и автоматически включать их в планируемый маршрут. Возникает вопрос, как это веб-приложение может безопасно получить доступ к почте пользователей, например, к Gmail?

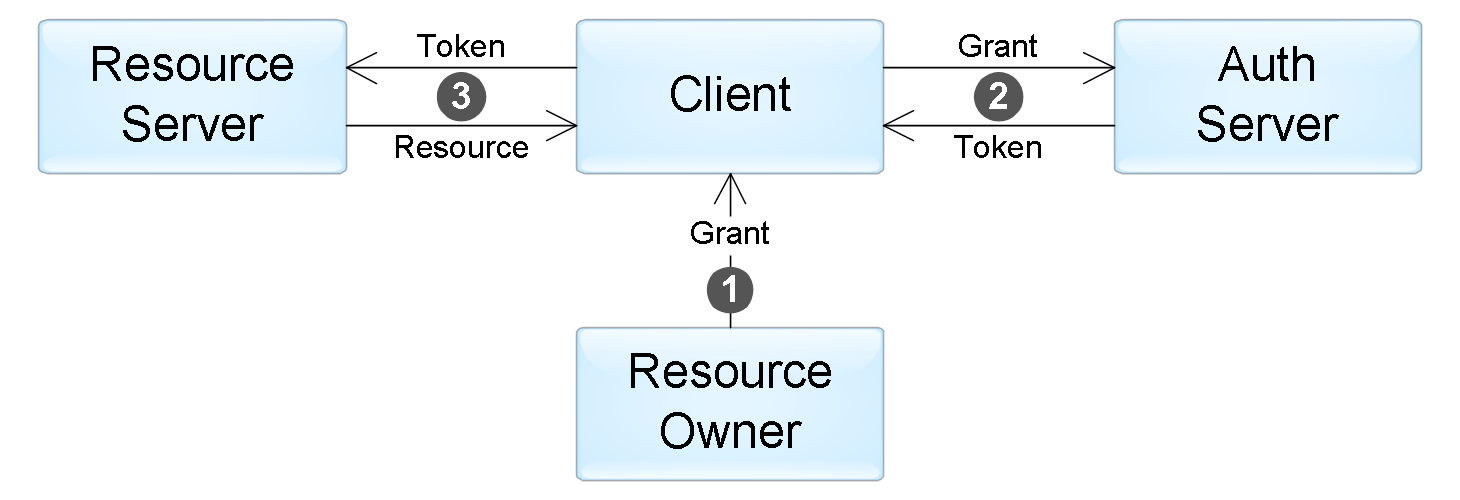

Как раз эту проблему и позволяет решить стандарт OAuth: он описывает, как приложение путешествий (client) может получить доступ к почте пользователя (resource server) с разрешения пользователя (resource owner). В общем виде весь процесс состоит из нескольких шагов:

- Пользователь (resource owner) дает разрешение приложению (client) на доступ к определенному ресурсу в виде гранта. Что такое грант, рассмотрим чуть ниже.

- Приложение обращается к серверу авторизации и получает токен доступа к ресурсу в обмен на свой грант. В нашем примере сервер авторизации — Google. При вызове приложение дополнительно аутентифицируется при помощи ключа доступа, выданным ему при предварительной регистрации.

- Приложение использует этот токен для получения требуемых данных от сервера ресурсов (в нашем случае — сервис Gmail).

Взаимодействие компонентов в стандарте OAuth.

Стандарт описывает четыре вида грантов, которые определяют возможные сценарии применения:

- Authorization Code — этот грант пользователь может получить от сервера авторизации после успешной аутентификации и подтверждения согласия на предоставление доступа. Такой способ наиболее часто используется в веб-приложениях. Процесс получения гранта очень похож на механизм аутентификации пассивных клиентов в SAML и WS-Federation.

- Implicit — применяется, когда у приложения нет возможности безопасно получить токен от сервера авторизации (например, JavaScript-приложение в браузере). В этом случае грант представляет собой токен, полученный от сервера авторизации, а шаг № 2 исключается из сценария выше.

- Client Credentials — в этом случае нет никакого пользователя, а приложение получает доступ к своим ресурсам при помощи своих ключей доступа (исключается шаг № 1).

Стандарт не определяет формат токена, который получает приложение: в сценариях, адресуемых стандартом, приложению нет необходимости анализировать токен, т. он лишь используется для получения доступа к ресурсам. Поэтому ни токен, ни грант сами по себе не могут быть использованы для аутентификации пользователя. Однако если приложению необходимо получить достоверную информацию о пользователе, существуют несколько способов это сделать:

Стоит заметить, что OpenID Connect, заменивший предыдущие версии стандарта OpenID 1. 0 и 2. 0, также содержит набор необязательных дополнений для поиска серверов авторизации, динамической регистрации клиентов и управления сессией пользователя.

Заключение

В этой статье мы рассмотрели различные методы аутентификации в веб-приложениях. Ниже — таблица, которая резюмирует описанные способы и протоколы:

Надеюсь, что информация оказалась полезна, и вы сможете применить ее при дизайне и разработке новых приложений. До новых встреч!

Сервис выдачи токенов

Open ID Connect Provider — важнейший объект всей конструкции централизованного сервиса аутентификации, он также может называться Security Token Service, Identity Provider authorization server и т. Различные источники называют его по-разному, но по смыслу это сервис, который выдает токены клиентам.

- Управлять клиентами (хранить) и аутентифицировать их.

- Предоставлять управление сессией и возможность реализации Single sing-on.

- Выдавать identity-токены и access-токены клиентам.

- Проверять ранее выданные токены.

Сколько баллов нужно набрать в тесте на госслужбу?

3 балла , если даны правильные ответы на 85-94% вопросов, 2 балла , если даны правильные ответы на 75-84% вопросов, 1 балл , если даны правильные ответы на 70-74% вопросов, Тестирование считается пройденным, если кандидат правильно ответил на 70 и более процентов заданных вопросов. 6 мая 2022 г

Почему могут не принять на госслужбу?

Несвоевременное представление документов, представление их не в полном объеме или с нарушением правил оформления без уважительной причины являются основанием для отказа гражданину (гражданскому служащему) в их приеме (Указ Президента РФ от 1 февраля 2005 г

Госслужба

Госслужба